跨局域網(wǎng)下設(shè)備間通信的實現(xiàn)策略與網(wǎng)絡(luò)信息安全考量

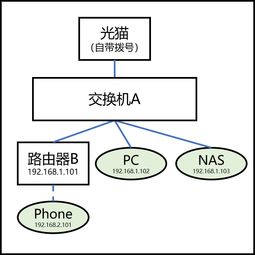

在當(dāng)前的網(wǎng)絡(luò)環(huán)境中,跨局域網(wǎng)(如A網(wǎng)絡(luò)與B網(wǎng)絡(luò))的設(shè)備間通信需求日益增多,尤其是在企業(yè)分布式部署、物聯(lián)網(wǎng)應(yīng)用及遠(yuǎn)程協(xié)作場景中。跨網(wǎng)絡(luò)通信不僅涉及技術(shù)實現(xiàn),還必須重視網(wǎng)絡(luò)與信息安全。以下將分步闡述跨局域網(wǎng)通信的實現(xiàn)方法,并結(jié)合信息安全軟件開發(fā)的角度進行分析。

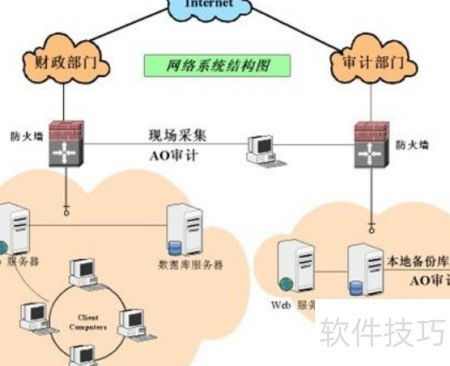

一、跨局域網(wǎng)通信的實現(xiàn)方式

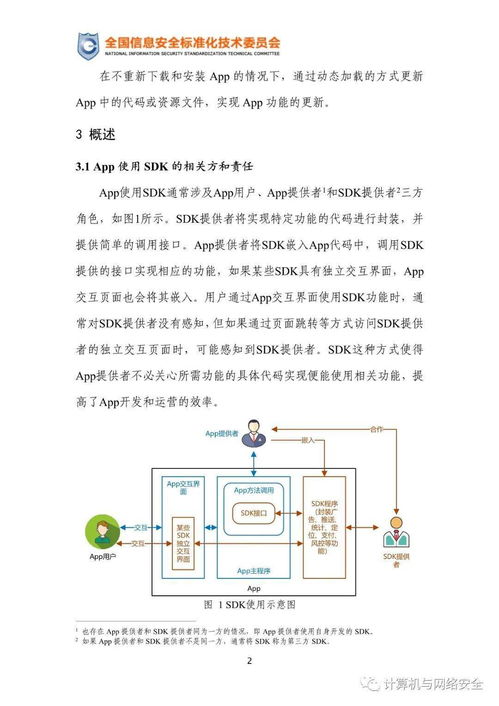

- 虛擬專用網(wǎng)絡(luò)(VPN):通過在公共網(wǎng)絡(luò)上建立加密隧道,將不同局域網(wǎng)的設(shè)備連接到一個邏輯網(wǎng)絡(luò)中。常見協(xié)議如IPsec、OpenVPN或WireGuard,可確保數(shù)據(jù)在傳輸過程中的機密性和完整性。信息安全軟件開發(fā)時,需集成認(rèn)證機制(如證書或雙因素認(rèn)證)和訪問控制策略。

- 端口轉(zhuǎn)發(fā)與NAT穿透:對于簡單場景,可通過路由器配置端口轉(zhuǎn)發(fā),將外部請求映射到內(nèi)部設(shè)備。但這種方法存在安全風(fēng)險,易暴露內(nèi)網(wǎng)設(shè)備。更安全的替代方案是使用NAT穿透技術(shù)(如STUN或TURN),結(jié)合WebRTC等協(xié)議實現(xiàn)點對點通信。

- 代理服務(wù)器或反向代理:在公有云或中間節(jié)點部署代理服務(wù)(如Nginx、HAProxy),轉(zhuǎn)發(fā)A和B網(wǎng)絡(luò)間的請求。信息安全軟件需強化代理層的身份驗證和流量加密,例如使用TLS/SSL證書。

- 軟件定義廣域網(wǎng)(SD-WAN):企業(yè)級方案通過集中控制器動態(tài)管理多個網(wǎng)絡(luò)路徑,優(yōu)化帶寬并加密流量。開發(fā)時需關(guān)注策略自動化和實時監(jiān)控功能。

- P2P overlay網(wǎng)絡(luò):基于分布式協(xié)議(如DHT)構(gòu)建覆蓋網(wǎng)絡(luò),使設(shè)備直接通信。開發(fā)中需解決NAT障礙并防范Sybil攻擊等安全威脅。

二、網(wǎng)絡(luò)與信息安全的關(guān)鍵措施

- 端到端加密:無論采用何種通信方式,應(yīng)用層應(yīng)強制使用加密協(xié)議(如TLS 1.3、AES-GCM),防止數(shù)據(jù)在傳輸中被竊取或篡改。

- 身份與訪問管理:實施基于角色的訪問控制(RBAC)和多因素認(rèn)證,確保僅授權(quán)設(shè)備可參與通信。

- 入侵檢測與日志審計:在通信網(wǎng)關(guān)部署IDS/IPS系統(tǒng),實時監(jiān)控異常流量;同時記錄詳細(xì)日志以供 forensic 分析。

- 安全開發(fā)生命周期(SDL):在軟件開發(fā)階段集成威脅建模、代碼審計和滲透測試,減少漏洞引入風(fēng)險。

三、實踐建議

對于跨局域網(wǎng)通信,推薦采用VPN或SD-WAN作為基礎(chǔ)架構(gòu),并結(jié)合自定義信息安全軟件增強防護。開發(fā)時應(yīng)遵循最小權(quán)限原則和縱深防御策略,定期更新密鑰與補丁。考慮合規(guī)性要求(如GDPR或網(wǎng)絡(luò)安全法),確保數(shù)據(jù)跨境傳輸合法。

跨局域網(wǎng)通信的實現(xiàn)需平衡連通性與安全性,通過多層次技術(shù)棧和嚴(yán)格的軟件開發(fā)流程,才能構(gòu)建可靠且抵御威脅的通信系統(tǒng)。

如若轉(zhuǎn)載,請注明出處:http://www.jhhht.cn/product/17.html

更新時間:2026-04-28 11:04:58